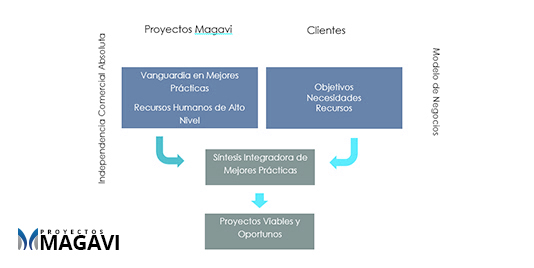

Somos una Empresa mexicana con servicios diseñados para organizaciones públicas y privadas. Realizamos una síntesis integradora de Mejores Prácticas, con la certeza de que nuestro equipo de trabajo se encuentra a la vanguardia.

Gobierno de TI es alinear las Tecnologías de la información y la comunicación (TI) con la estrategia del negocio. Hereda las metas y la estrategia a todos los departamentos de la empresa, y proporciona el mejor uso de la tecnología y de sus estructuras organizativas para alcanzarlas.

Sus características son:

Para el ámbito empresarial puede referirse como la aplicación de mejores prácticas para la administración de una empresa y marca los principios a alto nivel para ayudar a la toma de decisiones. En la arquitectura de la empresa es el conjunto de opciones técnicas para guiar la organización a la satisfacción de las necesidades de negocio. En la Infraestructura de la empresa son los servicios de TI cómo soporte y apoyo a las verdaderas necesidades de negocio.

Las empresas exitosas han integrado las estrategias del negocio, las de TI, la cultura y la ética para optimizar el valor de la información acorde a los objetivos del negocio. De esta manera consiguen capitalizarlos con tecnologías que verdaderamente les permiten obtener competitividad y mantenerse ante el ambiente global que actualmente experimentamos.

Utiliza un lenguaje común debido a la tradicional ausencia de comunicación entre negocio y tecnología. Se deben comprender los procesos y la complejidad de los recursos TI.

Permite la adopción de requisitos regulatorios.

Necesidad del Marco Regulatorio

Métricas

Los marcos de control están dirigidos por medidas. El negocio necesita conocer el estado de sus recursos y procesos TI, cómo aportan valor y cómo evolucionan.

Sirvan como ejemplo:

El Gobierno de TI es el único camino posible para asegurar que las áreas de Sistemas contribuyen al éxito de las empresas en las que se encuentran, realizando una gestión más eficiente de los recursos, minimizando los riesgos y alineando sus decisiones con los objetivos del negocio.

Los factores inductores del Gobierno de TI en la organización pueden ser:

Regulaciones y Normativa: Legales (SOX, LOPD), Estándares (ISO 27001, ISO 20000), Certificaciones CMMI, etc.

Optimización de Recursos: Reingeniería de procesos de TI, Consolidación de Recursos, Estrategias de externalización, etc.

Peticiones del Negocio: Alineamiento TI con la estrategia, Ciclo de vida de productos y servicios, gestión de la demanda, etc.

1. Alineamiento estratégico, se centra en:

2. Entrega de valor: se refiere a ejecutar las propuestas de valor durante el ciclo de entrega, asegurando que TI entrega los beneficios relacionados con la estrategia del negocio, concentrándose en optimizar costos y proporcionar el valor intrínseco a la TI.

3. Gestión del Riesgo requiere:

4. Gestión de Recursos, se centra en:

5. Medición del Rendimiento, seguimiento y control:

Sin una efectiva medición del rendimiento, los otros cuatro aspectos del Gobierno TI es muy probable que fallen.

ITGI (Information Technology Governance Institute): www.itgi.org

ISACA (Information Systems Audit and Control Association): www.isaca.org

El Gobierno de SI está compuesto por un conjunto de responsabilidades y practicas llevadas a cabo mediante la Dirección Ejecutiva con el objetivo de proporcionar la dirección estratégica, asegurando que los objetivos se logran, cerciorándose de que los riesgos se gestionan de manera adecuada y asegurando que los recursos de la empresa son usados responsablemente - IT Governance Institute.

En el entorno existen múltiples normas, estándares y mejores prácticas con propuestas relativas a la ejecución de la seguridad de las TI: definición de políticas, definición de procesos, definición de controles y acciones, etc.

El objetivo de la seguridad de la información es desarrollar, implementar y administrar un programa de seguridad que alcance los siguientes seis resultados básicos de un gobierno eficaz de seguridad:

El objetivo de Seguridad de la Información, según la ISO 27001, consiste en diseñar, implementar y mantener un Sistema de Gestión de Seguridad de la Información mediante un conjunto coherente de procesos para la gestión eficaz de acceso a la información, garantizando así la confidencialidad, la integridad y la disponibilidad de los activos de información, minimizando los riesgos de seguridad de la información en la TI.

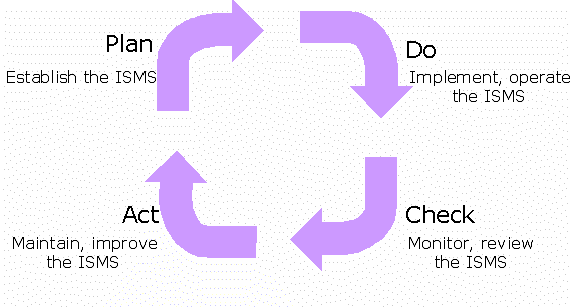

El diseño de un Sistema de Gestión de Seguridad de la Información contempla las actividades de establecer, implementar, operar, monitorizar, revisar, mantener y mejorar la seguridad de la información, junto con su debida documentación:

Plan (Establecer el SGSI): En esta etapa se define el alcance del SGSI en términos de negocio, organización, localización, activos y tecnologías. Implica, establecer la política ISMS, sus objetivos, procesos, procedimientos relevantes para la administración de riesgos y mejoras para la Seguridad de la Información, entregando resultados acordes a las políticas y objetivos de toda la organización.

Do (Implementar y operar el ISMS): Representa la forma en que se debe operar e implementar la política, controles, procesos y procedimientos. Representa la forma en que se debe operar e implementar la política, controles, procesos y procedimientos.

Check (Monitorizar y revisar el ISMS): Analizar y medir donde sea aplicable, los procesos ejecutados con relación a la política del ISMS, evaluar objetivos, experiencias e informar los resultados a la administración para su revisión. - Analizar y medir donde sea aplicable, los procesos ejecutados con relación a la política del ISMS, evaluar objetivos, experiencias e informar los resultados a la administración para su revisión.

Act (Mantener y mejorar el ISMS): Realizar las acciones preventivas y correctivas, basados en las auditorías internas y revisiones del ISMS o cualquier otra información relevante para permitir la continua mejora del ISMS. Realizar las acciones preventivas y correctivas, basados en las auditorías internas y revisiones del ISMS o cualquier otra información relevante para permitir la continua mejora del ISMS.

PDCA es un ciclo de vida continuo, lo cual quiere decir que la fase de Act lleva de nuevo a la fase de Plan para iniciar un nuevo ciclo de las cuatro fases. Un SGSI puede ser implementado como un sistema de información específico que se ocupa de un área de negocio en particular, o puede ser implementado como un sistema que abarque todas las participaciones de toda la organización.

Realizamos estudios, ante-proyectos y diagnósticos para determinar la mejor solución tecnológica para sus proyectos.

Se realiza un detallado Análisis de Riesgos para evaluar las situaciones complejas que pueden presentarse durante el desarrollo del proyecto.

Abordamos los proyectos buscando una entrega de valor. Se definen entregables claros y concretos que permitan una correcta evaluación del avance del proyecto. Discriminamos entre las prácticas recomendadas y las mejores que aplican para cada proyecto en particular.

Educimos las necesidades de nuestros clientes y modelamos el alcance y requisitos con BPMN, UML e Historias de Usuario, según aplique.

Se siguen las metodologías y estándares adecuados para garantizar el éxito de cada proyecto, como el modelo RUP, estándares del PMI y Metodologías Ágiles:

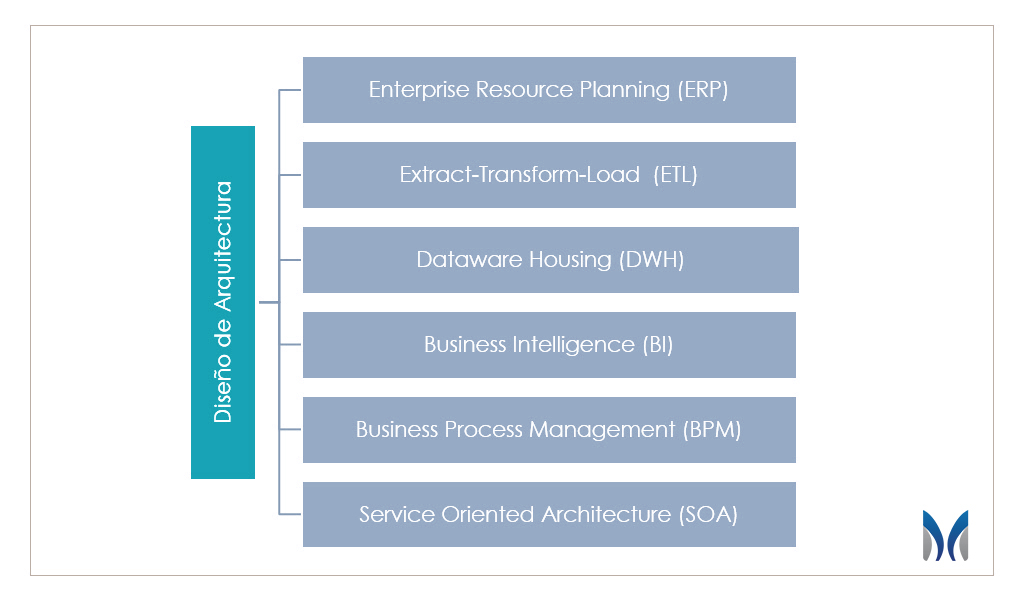

Nuestro equipo analiza las opciones y determina las principales tecnologías y elementos en los que se va a basar la solución, evaluando su viabilidad técnica y económica. Siempre tomando en cuenta los requisitos de calidad del servicio, la disponibilidad de recursos humanos, la escalabilidad y la flexibilidad que se requieran.

Implementamos soluciones robustas que permitan automatizar y potencializar los procesos de negocios de nuestros clientes:

Al respecto del Desarrollo de Aplicaciones, contamos con diversas modalidades:

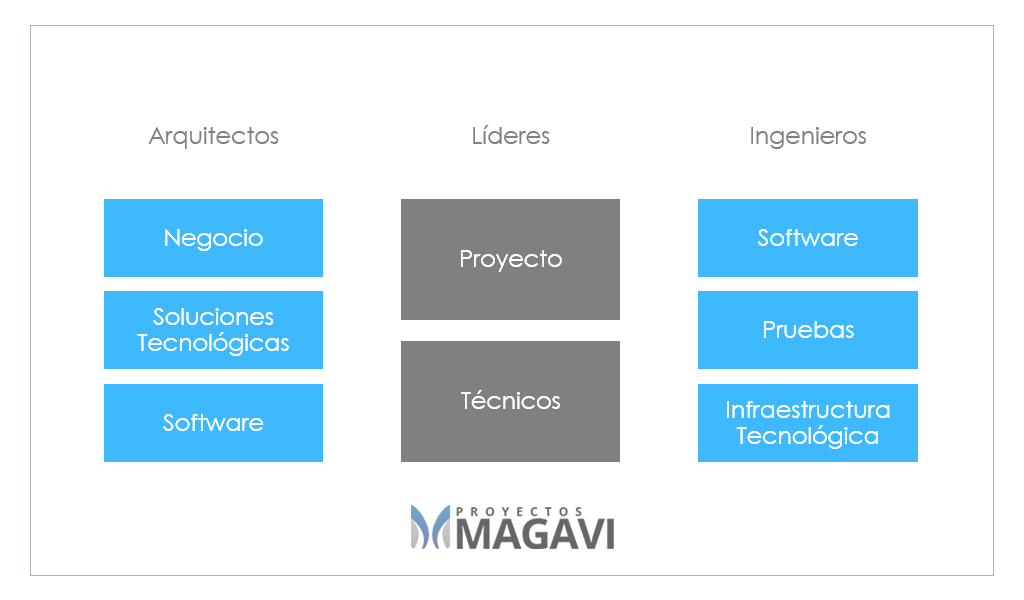

Integramos especialistas en el desarrollo de contextos tecnológicos específicos para cada proyecto.

Trabajamos con las últimas tecnologías y aplicamos las mejores prácticas de cada disciplina.

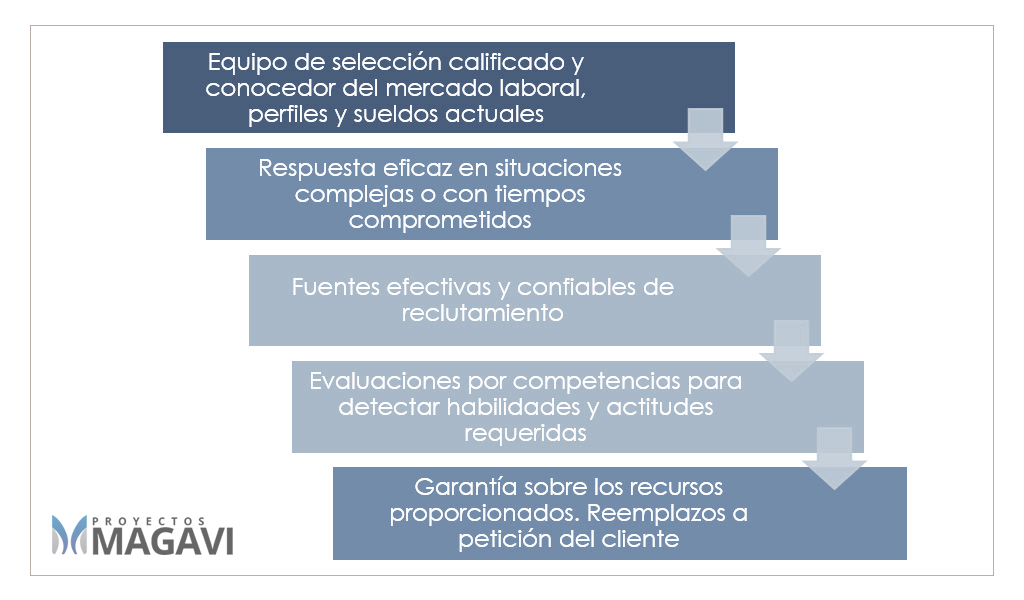

Identificamos, atraemos y reclutamos talento de alto nivel técnico y con probadas soft skills:

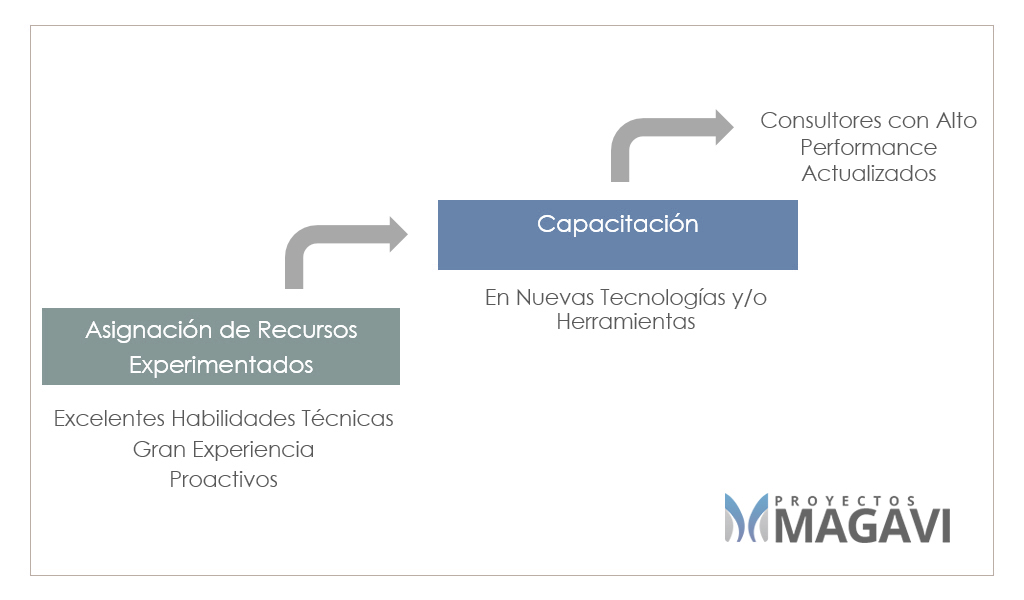

En caso de perfiles complejos por ser nuevas tecnologías o herramientas, ofrecemos:

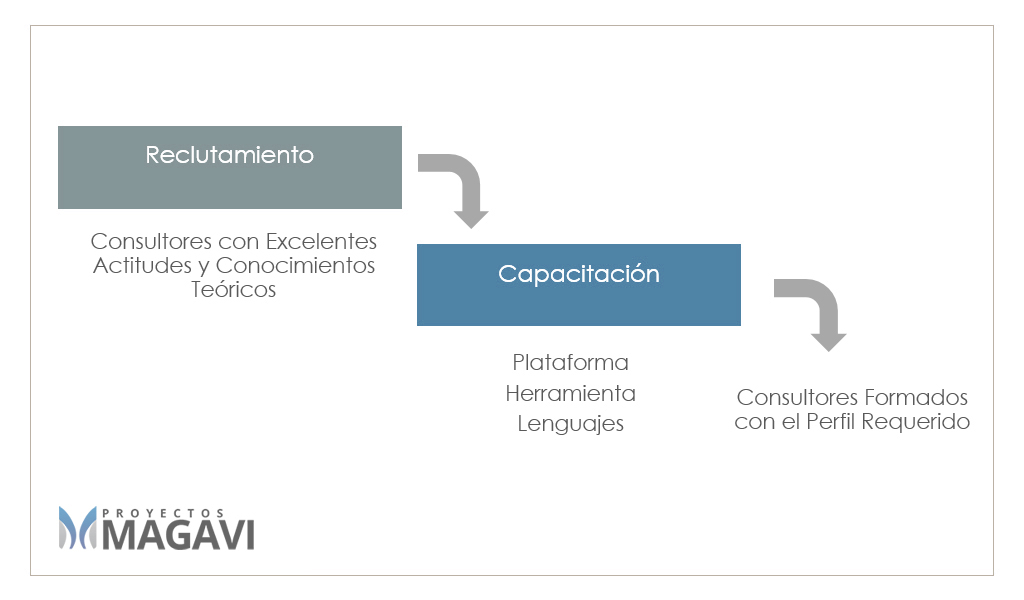

Formamos recursos con grandes posibilidades de desarrollo. Se capacitan en la plataforma, herramientas y lenguajes que requieran sus Proyectos.

Proporcionamos especialistas acordes a sus requerimientos. Contamos con un staff de perfiles altamente capacitados para satisfacer la demanda fluctuante de personal tecnológico.

Herramienta para gestionar el cambio en entornos Mainframe, desde la concepción hasta el desarrollo. El uso de CA Endevor SCM ha permitido establecer el registro y la ejecución de los labores de mantenimiento generando los registros necesarios para alinear las labores del área de desarrollo a esfuerzos de Cumplimiento y Auditoría.

Nuestros consultores identifican, definen prioridades y solucionan las fragilidades de las aplicaciones. Equipos de Pruebas expertos en la evaluación de los errores de seguridad de las aplicaciones utilizando el enfoque tanto estático como dinámico.

Contamos con expertos que permiten mejorar el proceso de desarrollo a través del uso de OpenMake, creando las estrategias óptimas para la construcción y entrega de los productos de software desarrollados en la organización. Se han logrado reducir hasta 35% los tiempos de construcción, determinando de forma correcta las actividades que pueden desarrollarse en paralelo, controlando dependencias y multiniveles.

Expertos en la herramienta que permiten a su organización darle forma y orden a todo el Ciclo de Vida de Aplicaciones. Desde la concepción y gestión de los requerimientos, su seguimiento y sus interdependencias con servicios y aplicaciones previamente desplegadas. La planificación, el rastreo y la obtención de datos reales que permitirán optimizar la productividad y ofrecer al negocio mayor certidumbre al desarrollar aplicaciones y servicios.

Algunos de Nuestros Clientes

Ribera de San Cosme 159 Primer Piso, Col. Santa María la Ribera, Delegación Cuauhtémoc, C.P

You can Lorem Ipsum is simply dummy text of the printing and typesetting industry.

Somos una Empresa mexicana con servicios diseñados para organizaciones públicas y privadas. Realizamos una síntesis integradora de Mejores Prácticas, con la certeza de que nuestro equipo de trabajo se encuentra a la vanguardia.

Ribera de San Cosme 159 Primer Piso, Col. Santa María la Ribera, Delegación Cuauhtémoc, C.P

55.92.65.58 55.92.63.63

info@proyectosmagavi.com.mx